最近问这个的旅客越来越多,本人深表同情。

Category: 旁门左道 | Asides

Anything Short / 要的就是短小精悍。

本日金句

via gocomics

本日金句

本日金句

“上的是新浪,想的是饭否,这就叫灵与肉的分离。”这是新浪微博上一个使用者的调侃段子。不过对于大多数使用者来说,“肉”比“灵”重要的多,而如果从商业的视角来看则更是如此,“活着”或许是一种不那么令人兴奋的状态,但是总比“死掉”令人开心的多。

我很佩服这样的微博运营心态,但仅仅是佩服而已。没有贞操的服务,我一点都不想使用它。

via 数字出版在线

客栈提问:外商与网游

外商不得投资网游,这是一个很有趣的规定,愚钝如我,找不到什么“合法”的理由:不知道旅客们有什么看法?

PS:最近被整理的网游名单谁有,我倒想看看有哪些是外商独资或合资运营的。

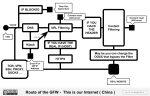

评测墙对普通用户的防御力

![]()

只有在美好而和谐国度,IT精英才遍地开花:所有学校无法传授学生的网络知识,都由国家代办了,好,真的是好。但与此同时,我们也应该充分认识到,这个国度还充斥着技艺低劣的网盲,其中不乏受过高等教育的小伙与姑娘。

墙对网盲青年的防御力到底有多大,Facebook的流量很有说服力。在它红杏出墙的日子里,FB有来自中国大约一百万的活跃用户(作为对比,魔兽世界在中国的活跃用户为四百万左右)。打从七月份她改过自新,成了良家妇女后,其流量就节节下滑:先在八月打了五折,接着在九月份萎缩至五万,来到国庆佳节,FB的忠实饭丝更只剩下不到两万——论售价,直逼上海最低房价;论人气,堪比男性化女歌手。这么看来,咱们的墙还是很经济实惠的。

所以还是那句老话——市场最大,高官定价,先当婊子,后有钱花。

source: inside facebook, via shanghaiist

不见棺材不落泪

微软准备在周二修正从XP到7各个平台,估计其中至少有一个与近日SSL null-prefix证书泄露有关。这个Bug从被发表到今天已经存在于他们的Crypto API超过3个月,没有patch,没有提醒,没有报告——直到paypal现在来找微软,说“你给我赶快更新,伪造我们的证书都在网上乱窜了”的时候,微软才想着要动身了。不知道他们自己的顶级开发团队有何感想?

顺便一提,IE全系列,Chrome全系列,Safari for Win全系列都使用这个API。申请有null-prefix的证书也不是困难的事情。

关于SSL的事情我已经说的够多了:一个成功而隐蔽的null-prefix攻击需要混合CA疏忽(获取伪造证书或*.domain验证),OCSP妨碍(防止证书被撤销)与软件漏洞(利用null-prefix让软件接纳伪造证书)——它们都逃不过用户自己的警觉。